Ирина Смирнова

Эксперт по кибербезопасности и защите информационных систем

Введение

В условиях стремительного развития цифровых технологий и широкого внедрения автоматизированных систем защиты, обеспечение безопасности больших языковых моделей (БЯМ) приобретает особую актуальность для Российской Федерации. Эти системы играют важную роль в различных сферах — от государственных информационных инфраструктур и бизнес-приложений до образовательных и социальных платформ. Вместе с ростом их распространения увеличиваются и потенциальные угрозы, связанные с кибератаками, социальными манипуляциями и попытками штатного обхода защитных механизмов.

Актуальность вопроса обусловлена тем, что злоумышленники используют всё более сложные методы проникновения: социальную инженерию, генерацию поддельных запросов с целью получить конфиденциальную информацию, а также автоматические обходы фильтров и алгоритмов проверки. В этой ситуации возрастает необходимость разработки многоуровневых концепций защиты, которые могли бы комплексно применяться в отечественной информационной безопасности. Такой подход необходим для поддержки надежности систем и предотвращения утечек, саботажа или искажения информации, что особенно важно в условиях цифровой повседневности и национальных интересов.

Многие российские разработки в области защиты систем сталкиваются с вызовами низкой универсальности и сопротивляемости новым видам атак. Важной задачей становятся создание систем, способных адаптироваться к постоянно меняющимся условиям, выявлять новые формы атак и быстро реагировать на них. Надежная защита требует объединения технических мер, эвристического анализа и автоматизированных решений, основанных на поведении и семантических особенностях запросов.

Глубокое понимание тонкостей безопасности и устойчивости больших языковых моделей принципиально важно для формирования эффективной стратегии защиты в рамках национальной цифровой политики, укрепления доверия и обеспечения информационной безопасности. В этой статье представлен обзор новейших подходов, практических кейсов и рекомендаций для специалистов и руководителей, отвечающих за безопасность систем и снижение рисков угроз.

Содержание

- Анализ современных угроз и типов атак на БЯМ

- Многоуровневая защита: концепции и инструменты

- Технические решения и отечественные платформы

- Практика и кейсы — из реальной жизни

- Ошибки и опасности: что избегать

- Советы экспертов и лучшие практики

- Заключение

- Часто задаваемые вопросы

Анализ современных угроз и типов атак на БЯМ

Современные угрозы безопасности систем с большими языковыми моделями охватывают широкий спектр методов нападений. Среди наиболее распространенных выделяются:

- Перефразированные запросы: злоумышленники используют различные вариации формулировок, чтобы обойти фильтры и вывести модель из режима защиты, добиваясь получения скрытой или конфиденциальной информации.

- Обход фильтров и эвристических правил: применяются продвинутые техники, позволяющие обходить автоматические фильтры, основанные на ключевых словах, шаблонах или поведении.

- Социальная инженерия: внедрение ложных или манипулятивных запросов, часто с вероятностным характером, с целью получения выгоды или доступа к защищенной информации.

- Автоматизированные обходы механизмов защиты: использование бот-скриптов и алгоритмов, способных генерировать тысячи вариаций запросов для тестирования уязвимых мест систем и выявления слабых звеньев.

Для борьбы с такими угрозами необходимы развитие многоуровневых систем защиты, использующих разные методики — от семантического анализа и эвристики до автоматического мониторинга поведения и обучения на новых данных.

На изображении представлены основные виды атак, их схемы и характерные признаки, что помогает специалистам быстро распознавать и реагировать на угрозы.

Многоуровневая защита: концепции и инструменты

Эффективная система защиты базируется на сочетании нескольких уровней: семантического анализа, эвристических правил и машинного обучения для выявления, блокировки и нейтрализации атак. Такой подход обеспечивает значительно более высокую надежность и устойчивость систем к сложным видам угроз.

Ключевые компоненты многоуровневой системы включают:

- Анализ языковых особенностей и контекста: применение лингвистических моделей для выявления аномалий и манипулятивных запросов.

- Эвристические правила и автоматические фильтры: внедрение правил для быстрого реагирования на признаки угроз в потоках запросов.

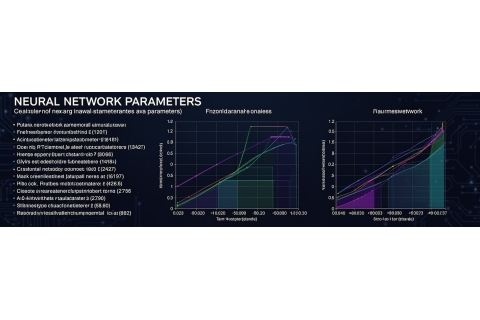

- Машинное обучение и нейросетевые решения: системы, обучающиеся распознавать новые формы атак и меняющиеся модели поведения злоумышленников.

- Автоматизированные системы мониторинга и обнаружения: постоянный контроль за поведением системы с выявлением аномалий и подозрительной активности.

Практические кейсы демонстрируют, как такие комплексные системы позволяют значительно повысить безопасность. Например, использование анализа запросов и встроенных правил в реальных условиях помогло снизить число успешных атак на крупные информационные ресурсы.

На схеме изображены блоки системы, соединённые для достижения максимальной эффективности в защите.

Технические решения и отечественные платформы

На российском рынке есть ряд решений, разрабатываемых специально для отечественных условий и нормативных требований. Их преимущества — локализация языковых моделей, соответствие законотворческой базе и интеграция с национальной инфраструктурой.

Основные отечественные платформы предлагают:

- Инструменты многоуровневой защиты: объединение анализа семантики, эвристики и машинного обучения.

- Модули обучения и тестирования: гибкие системы, легко настраиваемые под российский интерфейс и специфику данных.

- Обеспечение локализации хранения и обработки данных: внутри России, с учетом всех нормативных требований и высокого уровня контроля.

- Рекомендации и методики внедрения: подробные гайдлайны по развертыванию и эксплуатации решений.

Примером является платформа «Безопасный Язык», которая интегрирована в инфраструктуры государственных и коммерческих организаций, обеспечивая высокий уровень защиты.

На изображении — основные решения и их ключевые функции, отвечающие требованиям современного российского рынка.

Практика и кейсы — из реальной жизни

Пример реализации многоуровневых защитных механизмов подтверждает их эффективность. В российских государственных учреждениях внедрение систем контроля запросов и анализа поведения позволило снизить количество успешных кибератак на внутренние ресурсы более чем на 40% в течение одного года.

Использование баз данных вредоносных шаблонов, постоянное обновление моделей и мониторинг активности способствуют быстрому выявлению угроз и минимизации последствий.

На изображении — фрагмент системы, активно осуществляющей мониторинг и анализ запросов в реальном времени.

Ошибки и опасности: что избегать

Главные риски при разработке систем защиты — это:

- Недостаточная системность подхода: использование разрозненных решений без объединенной архитектуры.

- Игнорирование локальных особенностей: неподготовленные фильтры и правила, не учитывающие нюансы русского языка и культуры.

- Недооценка социальных угроз: слабая защита против социальной инженерии и манипуляций на человеческом факторе.

- Недостаточное тестирование новых решений: отсутствие регулярных проверок и обновлений систем безопасности.

Для избежания ошибок важна разработка комплексных стратегий, включающих постоянную адаптацию, обучение персонала и регулярное тестирование систем защиты.

Советы экспертов и лучшие практики

Для обеспечения высокого уровня защиты рекомендуется следующее:

- Интегрировать многоуровневое решение: объединение языкового анализа, эвристики и машинного обучения для усиления защиты.

- Использовать отечественные инструменты: что обеспечивает контроль над данными и соответствие нормативной базе.

- Проводить регулярные аудиты безопасности: выявлять и устранять новые уязвимости.

- Обновлять базы данных вредоносных шаблонов: регулярно вводить новые правила и фильтры по мере появления угроз.

- Обучать сотрудников и пользователей: повышать общий уровень информационной культуры и снижать риск социальных атак.

Заключение

Для надежной защиты больших языковых моделей в России необходимо внедрение современных и системных многоуровневых методов. Такой комплексный подход создает надежные барьеры против различных видов угроз — от технических обходов до сложных социально-инженерных атак.

В условиях постоянного технологического развития и усиления киберугроз важно не только создавать системы защиты, но и регулярно их совершенствовать, соблюдать нормативные предписания и проводить проверки.

Наибольший эффект достигается при комплексной интеграции отечественных решений, обучении кадров и автоматизации мониторинга. Постоянное внедрение инноваций, нормативное регулирование и развитие внутренней инфраструктуры повышают безопасность и устойчивость информационных систем в условиях быстро меняющегося внешнего окружения.

Часто задаваемые вопросы

Об авторе

Ирина Смирнова — эксперт в области кибербезопасности, специализирующаяся на защите информационных систем и разработке решений для предотвращения кибератак и обеспечения информационной безопасности в российских условиях.

Более 15 лет опыта работы в сфере информационной безопасности, участие в масштабных проектах по защите государственных и коммерческих систем, авторитетный спикер на отраслевых конференциях. Последние годы сосредоточена на разработке и внедрении многоуровневых систем защиты больших языковых моделей, а также увеличении уровня киберустойчивости отечественных платформ и решений.